Resolv Labsで発生した「USR」不正流出事件の深層:ステーブルコインの信頼性を揺るがす深刻な事態

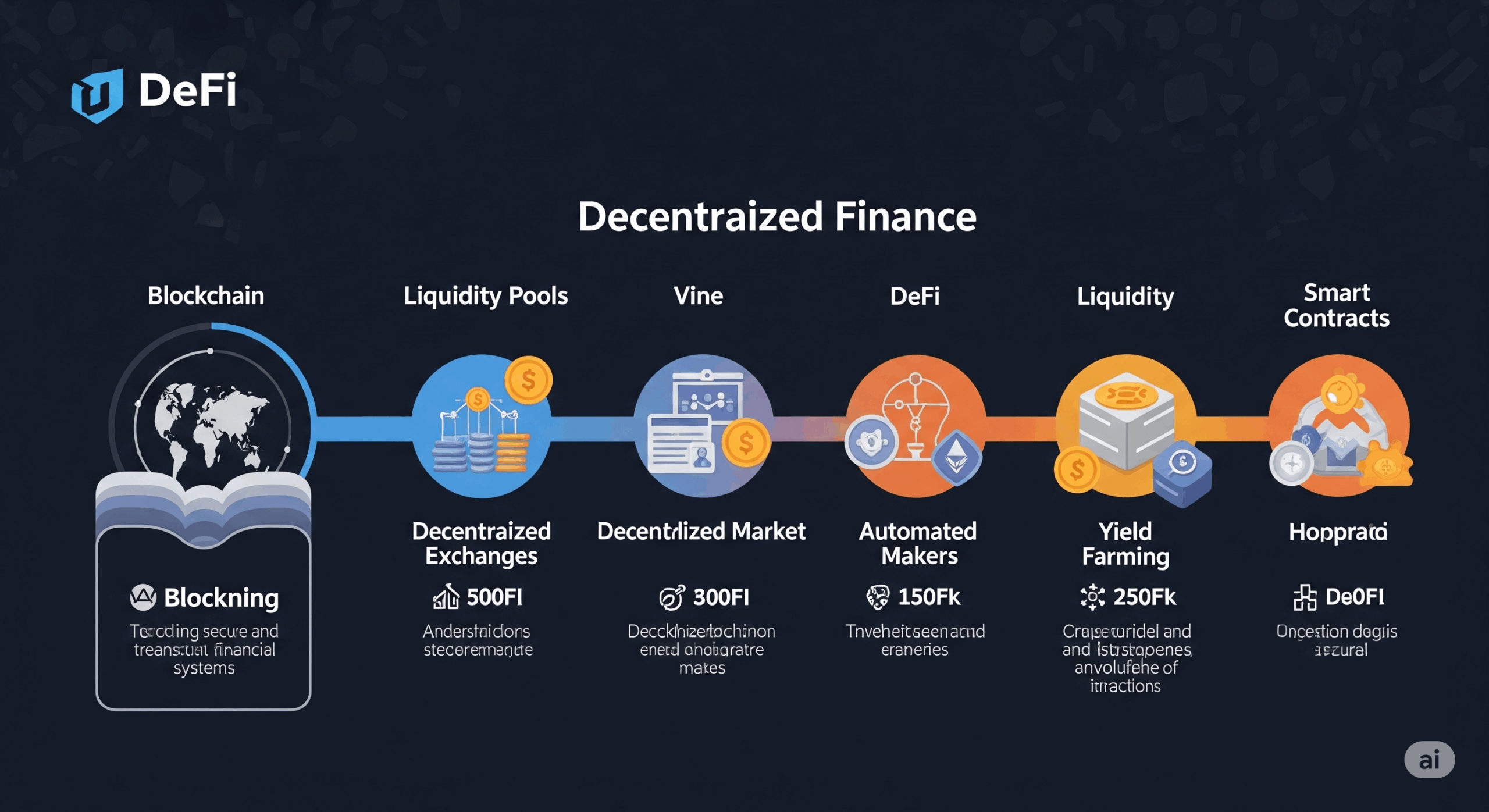

仮想通貨市場において、米ドルなどの法定通貨と価値を連動させる「ステーブルコイン」は、分散型金融(DeFi)の心臓部とも言える存在です。しかし、2026年3月、新興のステーブルコインプロジェクトである「Resolv Labs」が提供する「USR」が、深刻な脆弱性を突かれる形で大規模なハッキング被害に遭いました。攻撃者はスマートコントラクトの欠陥を悪用し、裏付け資産のないUSRトークンを8,000万枚も不正に生成(ミント)したのです。この事件により、1ドルを維持すべき価格(ペグ)は崩壊し、暗号資産市場に大きな衝撃を与えました。

本記事では、暗号資産・金融市場の専門家による分析を基に、この事件がなぜ起きたのか、そして今後のWeb3業界の技術トレンドにどのような影響を与えるのかを詳しく解説します。

1. 「利回り型ステーブルコイン」に潜む設計リスクの露呈

今回の事件で最も深刻な点は、単に既存のウォレットから資金が盗まれたのではなく、ステーブルコインの根幹である「発行権限」そのものが乗っ取られたことにあります。

「無から」生み出された8,000万トークン

Resolv Labsが展開していたUSRは、単なる決済手段ではなく、保有するだけで報酬が得られる「利回り型ステーブルコイン」として期待されていました。具体的には、デルタニュートラル戦略(先物市場でのヘッジなどを組み合わせ、市場の価格変動リスクを抑えつつ利益を出す手法)を活用し、持続可能な高利回りをユーザーに提供することを目指していました。

しかし、その基盤となるスマートコントラクトに致命的な脆弱性が存在しました。攻撃者はこの穴を突き、本来であれば厳格な裏付け資産の預け入れが必要なプロセスをバイパスし、8,000万枚ものUSRを「無から」生成したのです。裏付けのないトークンが市場に溢れたことで、システム上の需給バランスは瞬時に崩壊し、USRの価値は暴落。ステーブルコインとして最も重要な「1ドルの価値を保つ」という前提が崩れ去りました。

2. 分散型取引所(DEX)への波及と市場の連鎖リスク

攻撃者は不正に手に入れたUSRを、即座に分散型取引所(DEX)で他の暗号資産へ交換し、現金化を図りました。報道によれば、少なくとも2,500万ドル相当がすでに外部へ流出しています。

流動性提供者が負った直接的なダメージ

この現金化プロセスにおいて、最大の被害を受けたのはDEXの流動性プールに資金を提供していた一般のユーザーたちです。攻撃者が「価値のないUSR」を大量にプールに投げ入れ、代わりにイーサリアム(ETH)やUSDCといった「価値のある資産」を抜き取ったため、プールの資産構成は致命的に損なわれました。

ステーブルコインはDeFiエコシステムにおける「基軸通貨」として、多くのレンディングプロトコルやイールドファーミングの担保として使用されています。そのため、USRのような一つの銘柄が崩壊することは、単一のプロジェクトの失敗に留まりません。以下のような連鎖的なデフォルト(債務不履行)リスクを市場全体に突きつけることになりました。

- 担保価値の喪失:USRを担保に借り入れを行っていたユーザーのポジションが強制清算される。

- レンディングプロトコルの不良債権化:担保資産が暴落したことで、プロトコル側が貸し出した資金を回収できなくなる。

- 信頼の棄損:他の「利回り型ステーブルコイン」に対する不信感が広がり、パニック売りを誘発する。

3. 今後の技術トレンド:安全性確保のための「新標準」

今回のResolv Labsの事件は、DeFi業界にとって手痛い教訓となりました。今後、プロジェクトが生き残り、ユーザーの信頼を取り戻すためには、単なる「高利回り」ではなく「堅牢なガバナンスと技術的防壁」が不可欠です。これを受け、Web3業界では以下の3つの技術トレンドが急速に普及すると予測されます。

① 動的な発行制限(Dynamic Minting Caps)の実装

今後、多くのスマートコントラクトには、異常なトークン発行を検知した際に自動で作動する「サーキットブレーカー」の導入が標準化されるでしょう。例えば、「1時間以内に発行できる上限は〇〇枚まで」といった制限をコードレベルで課し、それを超える動きがあった場合にシステムを一時停止させる仕組みです。これにより、ハッキングが発生しても被害を最小限に食い止めることが可能になります。

② AI駆動のリアルタイム脅威検知

静的なセキュリティ監査だけでは、日々進化する攻撃手法に対応しきれません。オンチェーン(ブロックチェーン上)のデータを24時間365日監視し、ハッキングの兆候となる不審なトランザクションをAIで即座に検知するセキュリティレイヤーの導入が進みます。攻撃が完了する前のわずかな時間にシステムを防御モードへ移行させるスピード感が求められています。

③ 形式検証(Formal Verification)の徹底

従来の「オーディット(監査)」は人間によるコードレビューが中心でしたが、今後は数学的にプログラムの正しさを証明する「形式検証」が必須要件となります。特にUSRのような複雑な金融ロジックを持つプロトコルでは、論理的な矛盾が一切ないことを数学的に担保しなければ、機関投資家などの大きな資金を呼び込むことは難しくなるでしょう。

事件のまとめと教訓

今回の事件をまとめると、以下の表のようになります。

| 項目 | 詳細 |

|---|---|

| 被害額(不正発行) | 8,000万 USR(約8,000万ドル相当) |

| 流出額(現金化済) | 少なくとも2,500万ドル以上 |

| 主な原因 | スマートコントラクトの脆弱性による発行権限の悪用 |

| 市場への影響 | USRのデペグ、DEX流動性プールの損失、信頼低下 |

Resolv LabsのUSR事件は、高利回りを追求するあまり、セキュリティという基本が疎かになっていた可能性を強く示唆しています。投資家にとって、提示される「利回り(APY)」の高さは魅力ですが、その裏側にあるプロトコルの安全性や、万が一の際の保護メカニズムがいかに構築されているかを見極める目が、これまで以上に重要となっています。Web3業界全体が、この痛みを伴う教訓をバネに、より強固な金融インフラの構築へと舵を切ることが期待されます。

コメントを残す